解开三角洲机器码的秘密,解密方法大揭露,解开三角洲机器码的秘密:解密方法大揭露,三角洲6秘籍怎么输入

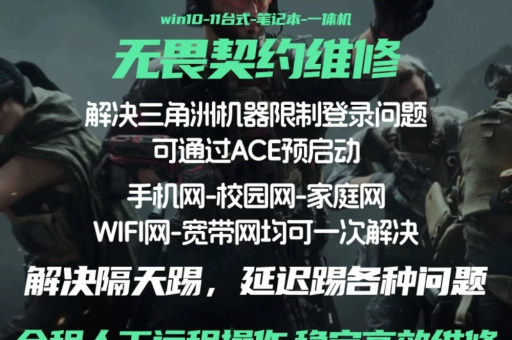

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-25 00:00:22

- 367

在计算机技术飞速发展的今天,机器码作为计算机底层的指令代码,扮演着至关重要的角色,而三角洲机器码作为其中颇具神秘色彩的一类,一直吸引着众多计算机爱好者和专业人士的目光,就让我们一同踏上揭开三角洲机器码秘密的征程,深入探寻那些解密的方法。

三角洲机器码的背景与特点

三角洲机器码,顾名思义,源自于三角洲地区的计算机系统中所使用的独特机器码形式,它具有不同于其他机器码的结构和编码方式,这也使得其在解密过程中呈现出一定的难度和特殊性。

从结构上来看,三角洲机器码可能具有复杂的指令序列组合,这些指令相互配合以实现特定的功能,其编码方式可能涉及到一些特殊的编码规则,例如特定的字节序列、移位操作等,这些都给解密工作带来了不小的挑战。

三角洲机器码在不同的计算机系统版本中可能存在细微的差异,这就要求解密者必须对不同版本的三角洲机器码有深入的了解,才能准确把握其规律。

常见的三角洲机器码解密方法

1、静态分析方法

反汇编技术:通过使用专业的反汇编工具,将包含三角洲机器码的程序文件反汇编成汇编代码,在汇编代码中,我们可以清晰地看到机器码所对应的指令含义和逻辑结构,通过对汇编代码的逐行分析,解密者可以逐步理解三角洲机器码的功能和执行流程。

代码注释与符号解析:在反汇编后的代码中,查找可能存在的代码注释和符号定义,这些注释和符号往往能够为解密者提供关于机器码功能的重要线索,帮助解密者更好地理解代码的意图。

2、动态调试方法

断点调试:利用调试工具在程序运行过程中设置断点,当程序执行到断点处时暂停,此时可以查看程序的运行状态、寄存器值、内存数据等信息,通过对这些信息的分析,解密者可以跟踪三角洲机器码的执行过程,找出其关键的执行路径和逻辑关系。

单步执行:在调试过程中,通过单步执行程序指令,观察每一步执行后的结果,这样可以更加细致地了解三角洲机器码在不同阶段的执行情况,发现其中可能存在的规律和异常。

3、特征码匹配方法

关键字搜索:针对三角洲机器码中可能出现的特定关键字或指令序列,编写搜索脚本进行搜索,当找到这些特征码时,往往能够为解密工作提供重要的线索和突破口。

模式匹配:通过建立三角洲机器码的模式库,将待解密的代码与模式库中的模式进行匹配,如果能够找到匹配的模式,就可以根据模式库中的信息来推断机器码的功能和含义。

4、逆向工程方法

算法还原:对于一些复杂的三角洲机器码,其执行的算法可能是解密的关键,通过逆向工程的方法,尝试还原这些算法,从而理解机器码的工作原理。

数据结构分析:分析三角洲机器码中涉及的数据结构,包括变量定义、数组、链表等,通过了解数据结构的组织方式和存储位置,解密者可以更好地理解机器码与数据之间的关系。

解密过程中的注意事项

1、合法性问题

- 在进行三角洲机器码解密时,必须确保解密行为的合法性,未经授权的解密行为可能涉及到侵犯知识产权等法律问题,因此解密者必须遵守相关的法律法规。

2、系统稳定性

- 解密过程可能会对计算机系统的稳定性产生影响,特别是在动态调试和逆向工程过程中,解密者需要谨慎操作,避免对系统造成不可逆的损害。

3、技术水平要求

- 不同的解密方法需要不同的技术水平和专业知识,解密者需要不断学习和提升自己的技术水平,才能应对各种复杂的解密情况。

4、安全风险

- 在解密过程中,可能会暴露系统的安全漏洞,解密者需要采取有效的安全措施,防止解密过程中被恶意攻击者利用。

解开三角洲机器码的秘密并非易事,需要解密者具备扎实的技术功底、丰富的经验和严谨的态度,通过运用各种解密方法,结合实际情况进行分析和推理,我们有望逐渐揭开三角洲机器码的神秘面纱,为计算机技术的发展和应用提供有力的支持。