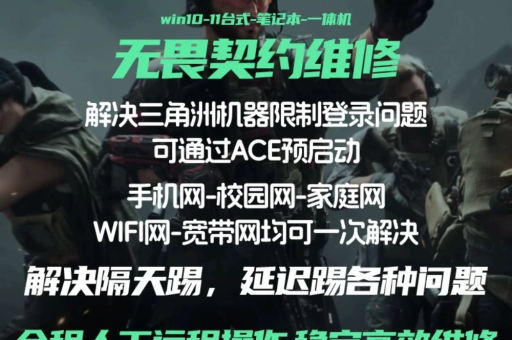

三角洲行动解机器码全攻略,破解束缚获得自由,三角洲行动解机器码全攻略:破解束缚获得自由,三角洲行动游戏

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-05 00:01:04

- 314

在科技日新月异的今天,机器码作为一种保护机制,在诸多软件和系统中扮演着重要角色,它犹如一道无形的枷锁,限制着用户对软件的自由使用,让不少使用者深感束缚。“三角洲行动解机器码全攻略”犹如一把利剑,为我们劈开这层束缚,带领我们走向自由的彼岸。

揭开机器码的神秘面纱

机器码,简单来说就是计算机能够直接识别和执行的二进制代码,它赋予了软件开发者对软件使用权限的控制手段,通过特定的算法和规则生成独一无二的机器码,只有与之匹配的硬件和软件环境才能正常运行相应的软件,这一机制在保障软件知识产权和安全性方面起到了重要作用,但同时也给那些合法用户带来了不便,仿佛是一道难以逾越的高墙。

当我们安装一款软件时,机器码就像是一个守门人,严格把控着进入软件世界的通道,如果没有正确的机器码或者机器码出现问题,软件就无法正常启动,用户也就无法享受到软件所提供的功能和服务,这种束缚不仅影响了用户的使用体验,还可能导致一些重要的工作和任务无法顺利进行。

三角洲行动的缘起

三角洲行动并非一蹴而就,它源于广大用户对摆脱机器码束缚的强烈渴望,在无数用户的摸索和尝试中,一些勇于探索的技术达人逐渐发现了破解机器码的线索和方法,他们组成团队,开展深入研究,就像是一群在黑暗中摸索前行的勇士,不断寻找着光明的出口。

这些先行者们经历了无数次的失败和挫折,但他们从未放弃,他们通过对机器码生成原理的深入剖析,对软件运行机制的细致研究,逐渐积累了宝贵的经验和知识,他们发现,机器码虽然看似坚不可摧,但其实也存在着一些漏洞和薄弱环节,只要能够找到这些关键点,就有可能破解机器码的束缚。

破解机器码的关键步骤

1、深入了解机器码生成算法

要破解机器码,首先必须深入了解机器码是如何生成的,不同的软件和系统可能采用不同的机器码生成算法,这就需要我们对各种算法进行全面的研究和分析,通过查阅相关的技术资料、分析软件源代码等方式,我们可以逐渐掌握机器码生成的规律和特点。

2、寻找漏洞和薄弱环节

在了解了机器码生成算法之后,我们就可以开始寻找其中的漏洞和薄弱环节,这些漏洞可能是算法本身的缺陷,也可能是软件运行过程中出现的错误,通过对软件进行逆向工程、模拟运行等方式,我们可以发现这些潜在的漏洞,并加以利用。

3、运用破解工具和技术

有了对机器码生成算法的了解和漏洞的发现,接下来就需要运用一些破解工具和技术来实施破解,这些工具和技术包括反汇编工具、调试器、密码破解算法等,通过这些工具和技术,我们可以对机器码进行分析和修改,从而绕过机器码的限制。

4、测试和验证破解结果

破解完成后,必须进行严格的测试和验证,我们需要将破解后的软件安装到不同的环境中,测试其功能和稳定性,还需要对破解过程中可能出现的问题进行排查和修复,确保破解结果的可靠性和安全性。

破解机器码带来的自由与风险

1、获得的自由

通过破解机器码,用户可以摆脱束缚,自由地使用软件,无需再为机器码的限制而烦恼,能够充分发挥软件的功能,提高工作效率和生活质量,无论是办公软件、娱乐软件还是专业的设计软件,都能够在破解后的环境中顺畅运行,为用户带来前所未有的使用体验。

2、面临的风险

破解机器码也并非完全没有风险,破解行为可能违反软件开发者的使用协议和法律法规,一旦被发现,可能会面临法律责任和处罚,破解后的软件可能存在稳定性和安全性问题,可能会导致系统崩溃、数据丢失等情况,破解软件还可能被恶意攻击者利用,植入病毒、木马等恶意程序,给用户带来更大的安全隐患。

合理使用破解成果与合法合规之路

对于那些通过合法途径获得的软件,我们应该尊重开发者的知识产权,遵守使用协议和法律法规,如果软件存在一些限制和问题,我们可以通过向开发者反馈、寻求技术支持等方式来解决,而不是通过破解来获取非法利益。

软件开发者也应该不断改进和完善软件的保护机制,既要保障软件的知识产权和安全性,又要尽量减少对用户使用的限制,可以通过提供更加灵活的授权方式、优化软件运行环境等方式来满足用户的需求,而不是一味地依靠机器码来限制用户。

“三角洲行动解机器码全攻略”为我们提供了一种破解束缚的途径,但我们在使用破解成果时必须要保持清醒的头脑,遵守法律法规,合理使用破解成果,共同维护软件产业的健康发展和用户的合法权益,我们才能真正实现从束缚到自由的跨越,享受到科技带来的便利和乐趣。

在这个过程中,我们也期待着软件技术的不断进步和完善,期待着机器码保护机制能够更加科学、合理,既能够保障软件的知识产权和安全性,又能够为用户提供更加自由、便捷的使用体验,让我们共同努力,为软件产业的发展和用户的权益保驾护航。