三角洲行动,解开机器码的秘密,突破束缚获得自由的技巧,三角洲行动解机器码:突破获得自由的秘密技巧,三角洲行动游戏

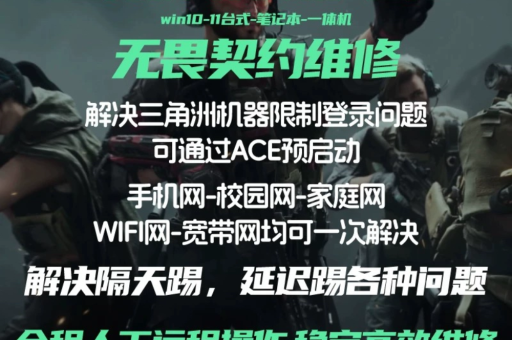

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-03-16 21:25:55

- 551

在当今数字化飞速发展的时代,机器码如同一个个神秘的密码,牢牢地束缚着我们与科技世界之间的联系,而“三角洲行动”,便是一场旨在解开这些机器码枷锁,突破束缚,探寻获得自由之秘的征程。

揭开机器码的神秘面纱

1、机器码的定义与作用

机器码,是计算机能够直接识别和执行的二进制代码,它是计算机硬件与软件之间沟通的语言,从最简单的开机指令到复杂的软件运行逻辑,机器码无处不在,如同计算机世界的基石,每一个计算机程序、每一个操作系统的运行,都离不开机器码的默默支持,正是这些看似枯燥的机器码,却在无形中限制了我们对计算机系统的完全掌控。

2、机器码对自由的束缚

在日常使用计算机的过程中,我们常常会遇到各种限制和障碍,某些软件可能因为机器码的限制而无法正常安装、运行或升级,这就像是给我们的使用自由套上了枷锁,一些系统设置也可能因为机器码的封锁而无法进行个性化调整,让我们无法按照自己的意愿去打造独一无二的计算机环境,甚至在一些专业领域,如工控系统、嵌入式系统等,机器码的限制更是严重影响了系统的灵活性和可扩展性,使得设备的功能无法得到充分发挥,仿佛我们的手脚被束缚住,无法自由施展。

三角洲行动的启动

1、探索的动机

对于那些渴望真正掌控计算机世界、追求自由使用体验的人来说,解开机器码的束缚成为了一种强烈的动机,他们不甘心被机器码所禁锢,不愿眼睁睁地看着自己的创意和需求被这些神秘的代码所阻挡,一场名为“三角洲行动”的探索之旅悄然拉开序幕。

2、组建行动团队

要成功解开机器码的秘密,单靠个人的力量是远远不够的,一支由顶尖程序员、硬件专家、安全研究员等组成的行动团队应运而生,这些成员来自不同的领域,却有着共同的目标,那就是突破机器码的限制,为用户争取自由使用计算机的权利。

破解机器码的关键技巧

1、逆向工程的奥秘

逆向工程是解开机器码秘密的重要手段之一,通过对已有的计算机程序和系统进行反向分析,研究其机器码的结构和运行逻辑,找出其中的规律和漏洞,行动团队利用先进的调试工具和反汇编技术,逐步剖析机器码的内部构造,就像考古学家挖掘古墓一样,小心翼翼地揭开机器码背后的神秘面纱。

在逆向工程的过程中,团队成员需要具备扎实的编程功底和对计算机体系结构的深入理解,他们要能够读懂那些晦涩难懂的汇编代码,分析每条指令的功能和作用,找出机器码中可能存在的限制和障碍,还需要借助于各种调试工具,如调试器、内存分析器等,来跟踪程序的运行过程,捕捉机器码在运行过程中的状态变化。

2、破解加密算法

许多机器码为了保护自身的安全性,采用了各种加密算法,这些加密算法就像是一道道坚固的城墙,阻挡着破解者的脚步,行动团队并没有被这些加密算法所吓倒,他们运用自己的智慧和经验,寻找破解加密算法的突破口。

团队成员对常见的加密算法进行深入研究,了解其原理和弱点,对于对称加密算法,他们会分析密钥的生成方式和加密强度;对于非对称加密算法,他们会研究公钥和私钥的关系以及数字签名的验证机制,他们利用各种数学工具和密码分析技术,尝试破解加密算法的密钥或绕过加密机制。

在破解加密算法的过程中,团队成员需要具备深厚的密码学知识和数学功底,他们要能够运用数论、代数、概率论等知识来分析加密算法的安全性,找出其中的薄弱环节,还需要借助于高性能的计算设备和并行计算技术,来加速破解过程。

3、补丁与修改技术

除了直接破解机器码外,行动团队还可以通过补丁与修改技术来突破机器码的限制,他们可以针对特定的机器码问题,编写补丁程序来修复漏洞、优化性能或增加功能,这些补丁程序就像是给计算机系统打上的一剂强心针,让系统能够更好地运行。

在进行补丁与修改技术时,团队成员需要对计算机系统的内核和驱动程序有深入的了解,他们要能够找到系统中合适的位置来插入补丁代码,同时还要保证补丁程序不会对系统的稳定性和安全性产生负面影响,他们还需要遵循相关的规范和标准,确保补丁程序的合法性和可靠性。

4、硬件破解的新思路

除了软件层面的破解外,硬件破解也是一种有效的突破机器码限制的方法,随着硬件技术的不断发展,越来越多的硬件设备开始具备可编程性和可扩展性,行动团队可以利用这些硬件特性,通过修改硬件电路、替换芯片等方式来突破机器码的限制。

在硬件破解方面,团队成员需要具备丰富的硬件知识和电路设计经验,他们要能够理解硬件电路的工作原理和信号传输机制,找到硬件中可以修改的部分,还需要具备先进的硬件开发工具和测试设备,来验证硬件破解的效果。

三角洲行动的成果与意义

1、解锁新的使用体验

通过三角洲行动的不懈努力,行动团队成功地解开了许多机器码的束缚,为用户解锁了新的使用体验,用户可以更加自由地安装、运行各种软件,不受机器码限制的困扰,他们可以根据自己的需求和喜好来定制计算机系统,打造独一无二的使用环境。

在工控领域,行动团队破解了一些工控设备的机器码限制,使得设备的功能得到了充分发挥,用户可以根据实际需求对设备进行编程和控制,提高了生产效率和质量,在嵌入式系统领域,行动团队破解了一些嵌入式设备的机器码限制,使得设备的可扩展性和灵活性得到了增强,用户可以根据自己的需求添加各种功能模块,满足不同的应用场景。

2、推动技术创新与发展

三角洲行动的成功不仅仅是为用户带来了新的使用体验,更重要的是它推动了技术创新与发展,通过破解机器码的秘密,行动团队发现了计算机系统中存在的一些技术瓶颈和问题,为技术创新提供了方向和动力。

在破解加密算法的过程中,行动团队发现了一些加密算法存在的安全漏洞,这促使密码学领域的专家们不断改进和完善加密算法,提高计算机系统的安全性,在破解机器码限制的过程中,行动团队也发现了一些计算机系统存在的性能瓶颈,这促使计算机硬件和软件领域的专家们不断优化和改进系统架构,提高计算机系统的性能。

3、保障用户权益与自由

三角洲行动的最终意义在于保障用户的权益与自由,在数字化时代,计算机系统已经成为我们生活和工作中不可或缺的一部分,由于机器码的限制,我们的使用自由受到了很大的影响,三角洲行动的成功,让我们重新找回了对计算机系统的掌控权,保障了我们的使用自由。

三角洲行动也为其他类似的技术破解活动树立了榜样,它告诉我们,只要我们有勇气、有智慧、有毅力,就一定能够突破技术的限制,为用户争取更多的权益和自由。

三角洲行动是一场充满挑战和机遇的征程,通过破解机器码的秘密,行动团队成功地突破了束缚,为用户解锁了新的使用体验,推动了技术创新与发展,保障了用户的权益与自由,这场行动不仅是对计算机技术的一次挑战,更是对人类智慧和勇气的一次考验,相信在未来的日子里,还会有更多的“三角洲行动”涌现出来,为我们的数字化生活带来更多的惊喜和改变。