解锁三角洲机器码,打破束缚的新办法,解锁三角洲机器码:打破束缚的新办法,三角洲怎么拿机枪

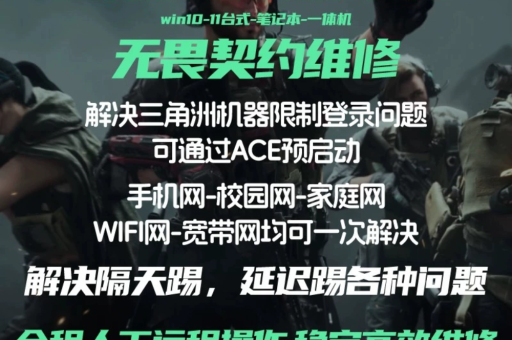

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-07 00:36:35

- 366

在科技飞速发展的今天,各种复杂的技术和系统不断涌现,其中机器码作为计算机底层的指令代码,在软件和硬件的交互中起着至关重要的作用,而对于三角洲机器码来说,解锁它成为了许多开发者和技术爱好者们关注的焦点,因为这可能意味着找到一种打破束缚的新办法,为计算机技术的发展带来新的契机。

三角洲机器码的背景与意义

三角洲机器码,作为一种特定类型的机器码,在某些特定的软件系统或硬件设备中扮演着关键角色,它可能是控制设备运行、实现特定功能的核心指令集,由于其自身的复杂性和安全性等因素,往往对开发者和使用者形成了一定的束缚。

从技术层面来看,三角洲机器码的存在就像是一道无形的屏障,限制了对相关系统和设备的深入理解与开发,一些开发者可能因为无法完全掌握三角洲机器码的规则和机制,而在开发过程中遇到瓶颈,无法实现一些原本期望的功能扩展或优化。

从应用角度讲,对于那些依赖于使用含有三角洲机器码的软件或设备的用户来说,这种束缚可能导致使用体验不佳,比如在一些工业控制系统中,由于对三角洲机器码的限制,可能无法及时对系统进行升级和改进,从而影响生产效率和安全性。

传统解锁方法的局限性

在过去,为了解锁三角洲机器码,开发者们尝试了各种各样的方法,然而这些传统方法往往存在着明显的局限性。

1、逆向工程破解

难度大且耗时:通过逆向工程来破解三角洲机器码是一种常见的方法,开发者需要深入分析机器码的指令结构、内存布局等细节,这是一项极其复杂且耗时的工作,每一条机器码指令都可能有多种含义和用法,要准确理解其功能和逻辑,需要对计算机体系结构有深入的了解。

易出错且不稳定:在逆向工程的过程中,稍有不慎就可能出现错误,导致破解失败或者出现意想不到的问题,随着软件和硬件的不断更新换代,原有的破解方法可能很快就失效,需要不断地重新研究和尝试新的破解方式。

违反知识产权和法律规定:逆向工程破解在很大程度上属于非法行为,侵犯了软件开发者的知识产权,一旦被发现,不仅会面临法律责任,还可能对自身的声誉和发展造成严重影响。

2、利用漏洞攻击

安全风险大:通过寻找系统或软件中的漏洞来攻击并解锁三角洲机器码是一种危险的方法,这种方法可能会导致系统被恶意入侵,数据泄露,甚至引发更严重的安全事故,软件和硬件厂商通常会及时修补漏洞,一旦漏洞被修复,这种解锁方法就会失效。

缺乏通用性:不同的系统和软件存在着不同的漏洞,针对某一个特定系统或软件的漏洞攻击方法,很难适用于其他系统和软件,缺乏通用性和可持续性。

3、篡改授权信息

稳定性差:篡改授权信息是一种常见的解锁方式,但这种方式往往稳定性较差,授权信息是软件和硬件厂商为了保护知识产权和确保合法使用而设置的,如果随意篡改授权信息,很容易被系统检测到,导致解锁失败。

可能导致功能异常:即使成功篡改了授权信息,也可能会导致系统功能出现异常,因为授权信息不仅仅是用于验证合法性,还可能与系统的其他功能模块相互作用,篡改授权信息可能会破坏系统的正常运行机制。

解锁三角洲机器码的新办法

1、基于硬件破解的新思路

硬件调试工具:随着硬件调试技术的不断发展,出现了一些专门用于调试硬件的工具,这些工具可以直接与硬件设备进行交互,读取和修改硬件内部的寄存器和内存数据,通过使用这些硬件调试工具,可以深入了解三角洲机器码在硬件层面的运行机制,找到解锁的突破口。

FPGA 技术:现场可编程门阵列(FPGA)技术为解锁三角洲机器码提供了新的思路,FPGA 是一种可编程的硬件芯片,可以根据用户的需求配置硬件逻辑电路,通过在 FPGA 上重新设计三角洲机器码的运行环境,开发者可以绕过原有的限制,实现对三角洲机器码的自由控制。

硬件破解芯片:一些专门设计的硬件破解芯片可以直接插入到系统中,对三角洲机器码进行解码和修改,这些破解芯片通常具有高效的解码算法和灵活的配置方式,可以根据不同的系统和软件需求进行定制化开发。

2、软件层面的创新解锁方法

虚拟机技术:虚拟机技术可以在一台物理计算机上模拟出多个虚拟计算机环境,通过在虚拟机中运行含有三角洲机器码的软件,可以隔离真实系统环境,避免对原系统造成破坏,利用虚拟机的调试功能,可以对三角洲机器码进行深入分析和破解。

动态代码分析技术:传统的代码分析方法主要是静态分析,即对源代码进行分析,而动态代码分析技术则是在程序运行过程中实时监控和分析代码的执行情况,通过动态代码分析技术,可以实时观察三角洲机器码的运行状态,发现其中的规律和漏洞,从而找到解锁的方法。

人工智能辅助破解:人工智能技术在计算机领域的应用越来越广泛,也为解锁三角洲机器码提供了新的可能,利用人工智能算法对大量的三角洲机器码样本进行学习和分析,可以自动发现其中的模式和规律,辅助开发者进行破解。

3、开源社区的力量

开源项目共享破解经验:开源社区是技术爱好者和开发者交流的重要平台,许多开源项目中都包含了对三角洲机器码解锁的经验和方法,开发者可以通过参与开源项目,学习其他开发者的破解思路和技术,共享自己的破解成果,加速解锁三角洲机器码的进程。

众包破解模式:众包模式是一种利用广大用户力量来解决问题的方式,在解锁三角洲机器码的过程中,开发者可以发起众包破解活动,号召广大用户参与破解工作,用户可以通过提交自己的破解思路和代码,共同攻克三角洲机器码的解锁难题。

开源硬件平台助力:除了开源软件项目,开源硬件平台也为解锁三角洲机器码提供了支持,开发者可以利用开源硬件平台设计和制作硬件破解设备,与软件破解方法相结合,提高解锁的成功率和效率。

4、法律与道德的平衡

合法合规解锁:在探索解锁三角洲机器码的新办法时,必须始终遵守法律法规和道德规范,不能通过非法手段来破解系统和软件,否则将面临严重的法律后果,开发者应该寻求合法合规的解锁途径,与软件和硬件厂商进行沟通和合作,争取获得合法授权。

道德责任意识:除了法律规定,开发者还应该具备良好的道德责任意识,不能为了追求破解的成果而损害用户的利益和安全,要确保解锁后的系统和软件仍然能够保证用户的合法权益和系统的稳定性。

解锁三角洲机器码的未来展望

1、技术的不断演进

量子计算与机器码破解:随着量子计算技术的不断发展,传统的密码学和机器码破解方式将面临巨大挑战,量子计算机具有超强的计算能力,可以快速破解现有的加密算法和机器码规则,这将为解锁三角洲机器码带来新的机遇和挑战。

区块链技术应用:区块链技术作为一种去中心化的分布式账本技术,具有不可篡改、可追溯等特点,将区块链技术应用于三角洲机器码的解锁过程中,可以确保解锁过程的透明性和安全性,防止非法篡改和攻击。

5G 技术与实时破解:5G 技术的普及将为解锁三角洲机器码带来更高的速度和更低的延迟,开发者可以利用 5G 网络的高速传输特性,实时进行机器码的破解和分析,提高解锁的效率和准确性。

2、产业生态的完善

专业解锁服务机构涌现:随着解锁三角洲机器码需求的增加,将会涌现出一批专业的解锁服务机构,这些机构将拥有专业的技术团队和丰富的解锁经验,为用户提供高效、安全的解锁服务。

产业链协同发展:解锁三角洲机器码不仅仅是技术问题,还涉及到产业链的协同发展,软件和硬件厂商、开发者、服务机构等各方应该加强合作,共同推动解锁技术的发展和应用,形成完整的产业链生态。

标准规范制定:为了规范解锁三角洲机器码的行为,保障各方权益,相关标准规范的制定将变得尤为重要,标准规范可以明确解锁的流程、方法和要求,避免无序竞争和恶意破解行为。

3、对社会和行业的影响

促进技术创新和产业升级:解锁三角洲机器码的新办法将为技术创新和产业升级提供有力支持,开发者可以更加自由地探索和开发新的技术和应用,推动计算机技术的不断进步。

改变软件和硬件生态:解锁三角洲机器码可能会改变现有的软件和硬件生态格局,一些传统的限制和壁垒将被打破,新的商业模式和应用场景将不断涌现,为用户带来更多的选择和便利。

引发法律和伦理争议:在解锁三角洲机器码的过程中,必然会引发一系列法律和伦理争议,如何平衡技术创新与法律合规、道德责任之间的关系,将是一个需要深入思考和解决的问题。

解锁三角洲机器码是一项具有挑战性的任务,需要开发者们不断探索和创新,通过利用硬件破解、软件技术、开源社区等多种手段,我们有望找到打破束缚的新办法,为计算机技术的发展注入新的活力,我们也应该在技术创新的过程中,始终坚守法律和道德底线,确保解锁行为的合法性和安全性,随着技术的不断演进和产业生态的完善,解锁三角洲机器码的未来将充满无限可能。